Arbeit passiert längst nicht mehr in einem Gebäude – oft nicht einmal in derselben Zeitzone. Legal, Sales, Procurement und Finance kollaborieren mit externen Kanzleien, Lieferanten und Partnern, die nie Ihr Büro betreten. Das Ergebnis ist vorhersehbar: Wertvolle Verträge werden kopiert, gemailt und in privaten Ordnern abgelegt. Sichtbarkeit sinkt. Risiko steigt. Und einfache Fragen – Wer darf diesen Preis sehen? Hat der Lieferant die neue SLA wirklich erhalten? – kosten Stunden.

Es gibt ein besseres Muster: Kontrolle zentralisieren, ohne Menschen zu zentralisieren. Mit Echtzeit-RBAC (Role-Based Access Control) in Ihrem Contract-Lifecycle-Management (CLM) sieht jede beteiligte Person genau das, was sie sehen soll – nicht mehr und nicht weniger – egal von wo. Dieser Artikel übersetzt RBAC von einem IT-Akronym in ein praxistaugliches Betriebsmodell für verteilte Teams: Berechtigungen auf Ordner-, Vertrags- und Klausel-/Feldebene, sichere Zusammenarbeit mit Externen und auditierbare Nachweise. Zum Schluss: ein Ein-Tages-Quick-Start und KPIs, die den Effekt belegen.

Was „Echtzeit, rollenbasierter Zugriff“ wirklich bedeutet

Rollenbasiert heißt: Zugriff folgt der Aufgabe – nicht der lautesten E-Mail. Echtzeit heißt: Berechtigungen greifen sofort, wenn jemand einem Team beitritt, die Rolle wechselt oder das Unternehmen verlässt. Richtig umgesetzt wird RBAC zu leiser Infrastruktur: unsichtbar – und doch der Grund, warum Arbeit schnell und sicher fließt.

Zentrale Design-Ideen:

-

Scope auf mehreren Ebenen.

-

Workspace/Bereich (z. B. EMEA Legal vs. Global Procurement)

-

Ordner/Portfolio (z. B. Supplier Contracts → Logistics)

-

Einzelvertrag (z. B. MSA mit Contoso)

-

Klausel/Feld (z. B. „Rabattplan“ vor Kunden verbergen)

-

-

Berechtigungsarten: ansehen, kommentieren, Redlines vorschlagen, genehmigen, veröffentlichen, exportieren, administrieren.

-

Vererbung mit Ausnahmen: Standardzugriff kommt vom übergeordneten Ordner; sensibles Material übersteuert mit strengeren Regeln.

-

Zeitlich begrenztes Teilen: Links mit Ablaufdatum, optional Wasserzeichen, Download gesperrt.

-

Ereignisgesteuerte Updates: Änderungen aus dem IdP (SSO/SCIM) wirken sofort – ohne Tickets.

Contract Audit

Reach the related contract with a click.

Search and download (CSV format). Pro Version

Eine praxistaugliche Persona-Landkarte (Startpunkt)

Die meisten Organisationen beginnen mit vier Kern-Personas und erweitern bei Bedarf:

-

Legal – Vollzugriff auf Templates & Klauselbibliothek; Freigabe nicht standardisierter Bedingungen; Export (Litigation Hold).

-

Sales / Commercial – Anfragen erstellen, Business-Felder füllen, Redlines innerhalb von Guardrails vorschlagen; Preise & Laufzeiten lesen; nur Lesefreigaben mit Kunden teilen.

-

Procurement / Vendor Management – Lieferantenverträge verantworten; Risiko/Compliance-Felder sehen; read-only Kopien mit Lieferanten teilen; keine Kundenspreise.

-

Finance – Commercials (Preise, Rabatte, Zahlungspläne) und Fristen/Erneuerungen lesen; keine vertraulichen Legal-Notizen.

Optionale Erweiterungen: InfoSec (Security-Anhänge), Operations (SOWs), externe Kanzlei (zeitlich begrenzte Schreibrechte für zugewiesene Vorgänge), Executive-Read-Only-Dashboards.

Weisen Sie diese Personas Rollenvorlagen in Ihrem CLM zu. Vorteil: Neue Mitarbeitende erhalten in Sekunden korrekten Zugriff, Rollenwechsel werden sofort wirksam, Auditoren verstehen die Intention anhand der Vorlage.

RBAC auf Ordner-, Vertrags- und Klausel-/Feldebene

Ordner-Ebene: Portfolios nach Geschäftseinheit oder Vertragstyp (z. B. Customers > EMEA Enterprise). Vererben Sie Leserechte für Reibungsfreiheit und kapseln Sie sensible Unterordner (z. B. Strategic Pricing) mit strengeren Regeln.

Vertrags-Ebene: Weisen Sie einem Vertrag eine:n Owner (accountable), Stewards (operativ) und Collaborators (mitwirkend) zu. Owners vergeben temporären Zugriff mit Ablaufdatum, um Arbeit zu entblocken.

Klausel-/Feld-Ebene: Feingranularität verhindert Oversharing. Beispiele:

-

„Rabattplan“ und „Marge-Anhang“ vor Kundenseite verbergen.

-

PII-Felder beim externen Teilen maskieren.

-

Lieferanten dürfen „Lieferbedingungen“ vorschlagen, nicht „Haftungsbegrenzung“.

So sehen alle dieselbe Quelle, aber nicht dieselbe Sicht darauf.

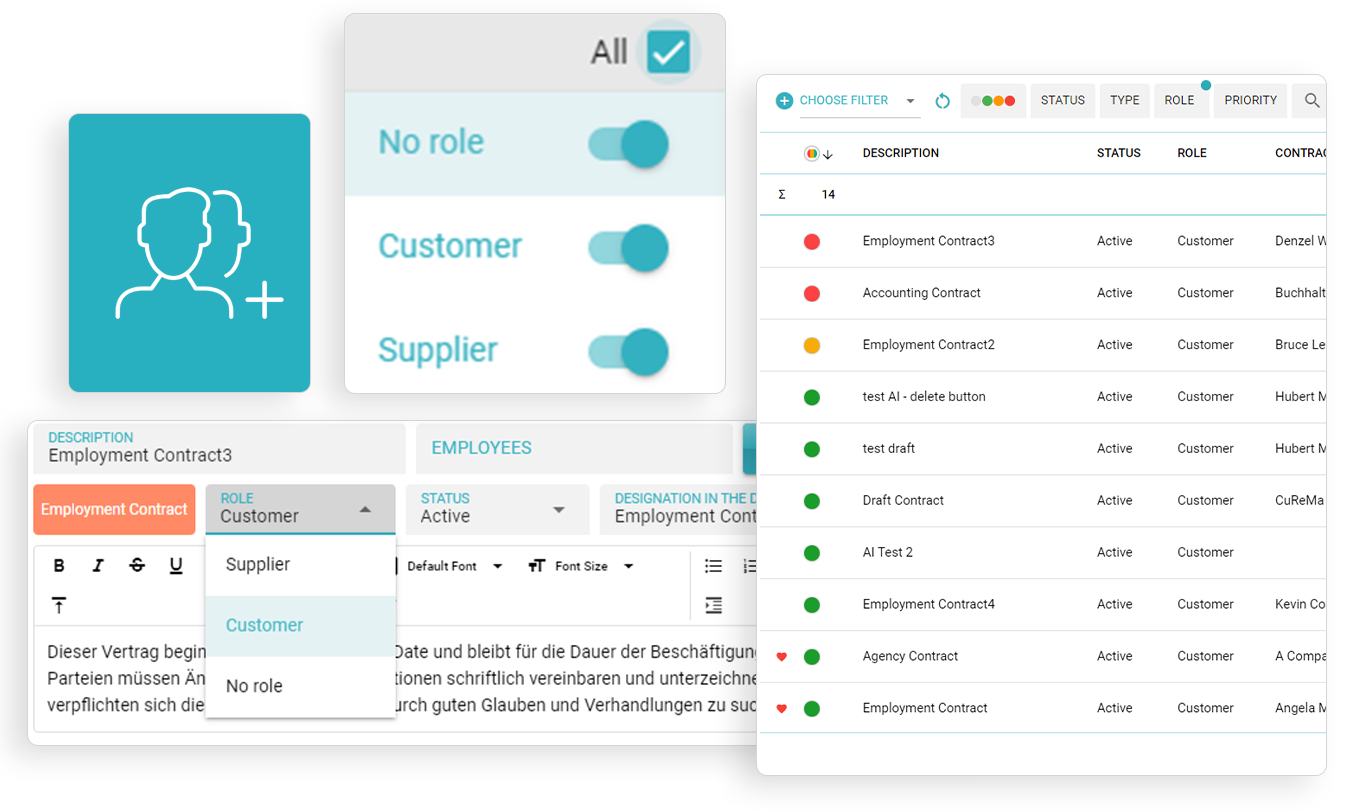

Role-Based Grouping

Easily reach related contracts based on the role.

Group and also list your "no-role" contracts.

Sicherheitslagen, die RBAC belastbar machen

RBAC ist am stärksten mit Defense-in-Depth:

-

SSO (SAML/OIDC) & MFA: Zentrale Identität mit gruppenbasierten Rollen; „Step-Up“-Auth für risikoreiche Aktionen (Veröffentlichen/Export).

-

Conditional Access: IP-Allowlists, Geräte-Posture, Session-Timeouts, Geo-Restriktionen.

-

Wasserzeichen-Sharing (read-only): Anhänge verschwinden, wenn Links schneller & sicherer sind.

-

Secrets & Key-Management: Verschlüsselung in Ruhe/Übertragung; getrennte Schlüssel; Rotation; Protokollierung privilegierter Zugriffe.

-

Change Control: Modell-/Berechtigungsänderungen versioniert & auditierbar – wer-was-wann.

Zusammenarbeit ohne Versionschaos

Verteilte Arbeit scheitert, wenn niemand weiß, welche Version gilt. Ihr CLM sollte die „Single Source of Truth“ schützen und zugleich flexible Kollaboration ermöglichen.

-

Co-Authoring & Kommentare: Inline-Diskussionen mit @mentions bleiben am Datensatz – nicht im Chat-Nirwana.

-

Sinnvolles Track Changes: Redlines für Verhandlungskopien; die unterzeichnete Version wird der kanonische Beleg.

-

Externe Teilnahme: Lieferanten/Kanzleien in abgeschirmte Workspaces einladen: exakt die Verträge/Felder, die Sie erlauben; standardmäßig Wasserzeichen + Ablauf.

-

Aufgaben & SLAs: Owner & Fälligkeiten für Freigaben, Pflichtenreviews, Renewals; automatische Eskalation.

Ergebnis: Tempo und Kontrolle – weniger E-Mails, weniger Kopien, schnellere Entscheidungen, klarer Audit-Trail.

Audit-Ready by Design

Auditoren brauchen keine Slides, sondern Beweise. Echtzeit-RBAC liefert:

-

Unveränderliche Zugriffsprotokolle: Wer angesehen/editiert/genehmigt/exportiert/geteilt hat – mit Zeitstempel, IP, Client.

-

Nachvollziehbare Berechtigungshistorie: Rollenänderungen, Link-Erstellungen, Ablaufereignisse, Ausnahmen.

-

Retention & Legal Hold: Pläne pro Vertragstyp inkl. Löschzertifikate; Holds pausieren Löschung, halten Zugriff eng.

-

SIEM-Integration: Schlüsselereignisse streamen (z. B. Export-Spikes, ungewöhnliche Logins).

Fragen wie „Wer konnte am 14. März Preise sehen?“ beantworten Sie in Minuten – mit PDF-Nachweis.

Quick Start in einem Tag (wirklich)

Kein sechsmonatiges Programm nötig – in einem Tag sehen Sie Wirkung:

Stunde 1–2: Rollen & Policies

-

Rollenvorlagen für Legal, Sales, Procurement, Finance, Extern erstellen.

-

Default definieren: Lesen in der Business Unit; Edit by Request; Export by Exception.

Stunde 3–4: Identität & Gruppen

-

SSO verbinden; IdP-Gruppen auf CLM-Rollen mappen.

-

MFA aktivieren; Timeouts & IP-Allowlists für Admin-Aktionen erzwingen.

Stunde 5: Ordnerstruktur

-

Drei Top-Level: Customers, Suppliers, Corporate.

-

Je ein „Sensitive“-Unterordner mit Need-to-Know-Regeln.

Stunde 6: Regeln für externes Teilen

-

Wasserzeichen on; Downloads off; Link-Ablauf 7–14 Tage.

-

PII/Interne Preise für Externe maskieren.

Stunde 7: Audit & Alerts

-

Log-Exports aktivieren; an SIEM koppeln oder wöchentliche Exporte planen.

-

Alerts für Massendownloads & ungewöhnliche Logins.

Stunde 8: Pilot & Publish

-

Ein Sales- und ein Procurement-Squad onboarden.

-

One-Pager „So teilen wir Verträge jetzt“.

-

Erste Logs prüfen – Modell verifizieren.

KPIs, die zeigen, dass RBAC wirkt

-

Time-to-Access: Minuten vom Antrag bis zur Freigabe (Ziel: nahezu instant via Gruppen).

-

Share-ohne-Download-Quote: % externer Shares als wasserzeichen-Links (Ziel: > 90 %).

-

Unbefugte Zugriffe: Vorfälle/Quartal (Ziel: 0).

-

Access-Review-Abschluss: Quartals-Zertifizierungsrate pro Ordner/Rolle (Ziel: 100 %).

-

Cycle-Time-Impact: Veränderung Entwurf→Freigabe nach RBAC (Ziel: messbare Reduktion).

Reporten Sie monatlich. RBAC soll langweilig sein – und die Zahlen sollen es beweisen.

Fall-Snapshot (illustrativ)

Ein globaler Distributor arbeitete über vier Kontinente mit 120+ Stakeholdern. Vor RBAC exportierte Sales Redlines per E-Mail an Kunden; Procurement lagerte Lieferantenverträge in Privatlaufwerken; Finance fragte Legal nach Kopien. Nach Echtzeit-RBAC im CLM:

-

Externe Shares via sichere Links bei 96 % in acht Wochen; E-Mail-Anhänge praktisch null.

-

Time-to-Access von ~18 Stunden (Tickets/Approvals) auf < 10 Minuten (Gruppenzuordnung via SSO).

-

Quartals-Access-Reviews bei 100 % Abschluss mit One-Click-Attestation.

-

Audit-Vorbereitung für Zugriffsfragen: Tage → Stunden.

Am deutlichsten: Weniger Ad-hoc-Anfragen an Legal, weil Stakeholder self-servicen – innerhalb verlässlicher Leitplanken.

Häufige Stolpersteine – und Gegenmaßnahmen

-

Alles ist eine Ausnahme. Jede Sonderkonfiguration macht das System unwartbar. Fix: 80–90 % über Vererbung; Ausnahmen nur für echtes „Need-to-Know“.

-

Zu breite Rollen. „Alle dürfen exportieren“ klingt bequem – bis es knallt. Fix: Export auf kleine Gruppe beschränken; Standard: Share-ohne-Download.

-

Kein Ablauf für temporären Zugriff. „Temporär“ wird sonst dauerhaft. Fix: Ablauf erzwingen, Owner erinnern.

-

Schatten-Ablagen. Misstrauen erzeugt Side-Channels. Fix: Der sichere Weg muss der schnellste sein.

-

Keine Reviews. Berechtigungen driften. Fix: Quartals-Zertifizierungen mit One-Click; Auto-Entzug bei Nicht-Reaktion.

Wie Integrationen Kontrolle verstärken

-

SCIM-Provisioning: HR-Rollenwechsel ändern Zugriff automatisch – kein manueller „Clean-up“.

-

CRM/ERP-Kontext: Account-Ownership/Region treiben Default-Zugriff; Finance liest Commercials ohne Legal-Notizen.

-

E-Signatur: Execution im CLM halten; Berechtigungen folgen dem Dokument vom Entwurf bis zur Ausfertigung.

-

Ticketing & Chat: „Access anfordern“-Buttons mit Vertragskontext; Benachrichtigungen im Team-Channel.

Integrationen sind der Unterschied zwischen einem Berechtigungs-Modell und gelebter Realität.

Dezentrale Teams sind nicht das Problem; unkontrollierte Kopien sind es. Echtzeit-RBAC hält einen einzigen autoritativen Vertragsdatensatz auf Kurs – und holt gleichzeitig jede beteiligte Person dort ab, wo sie arbeitet. Der Ertrag ist greifbar: schnellere Zyklen (keine Ad-hoc-Freigaben), weniger Risiko (kein versehentliches Oversharing), sauberere Audits (Belege on demand).

Starten Sie heute mit einfachen, dauerhaften Mustern: Rollenvorlagen, vererbte Rechte mit wenigen Ausnahmen, sicheres externes Teilen als Default, Quartalsreviews in Minuten statt Wochen. So wird Ihr Vertragsmotor so schnell wie Ihr Business – mit den Leitplanken, die Ihre Risiko-Owner verlangen.

1) Wie fein granular können Berechtigungen werden – bis auf Klausel/Feld?

Ja. Reife CLM-Systeme erlauben Sichtbarkeit bis auf Klausel-/Feldebene. Beispiel: „Rabattplan“ vor dem Kunden verbergen, aber Kommentare zu „Lieferbedingungen“ zulassen. Nutzen Sie Feingranularität gezielt – Ordner/Vertrags-Regeln decken 80–90 % ab.

2) Wir arbeiten mit vielen externen Anbietern/Kanzleien. Wie stoppen wir Attachment-Sprawl?

Übernehmen Sie wasserzeichen-geschützte Read-Only-Links mit Ablauf (7–14 Tage) und gesperrtem Download als Standard. Ergänzen Sie eine klare Policy: Externes Teilen passiert nur via CLM. Wenn der sichere Weg schneller ist als E-Mail, folgt das Verhalten rasch.

3) Was passiert bei Teamwechseln oder Offboarding?

Koppeln Sie Ihr CLM an den IdP (SSO/SCIM). Gruppenmitgliedschaft steuert Zugriff; Entfernen/Wechsel wirkt in Echtzeit. Quartalsweise Access-Reviews fangen Ausnahmen ab.

4) Verlangsamt RBAC uns, wenn Deadlines drücken?

Im Gegenteil – richtig designt beschleunigt RBAC. Rollenvorlagen + Vererbung geben den meisten Nutzer:innen sofort Zugriff. Für echte Ausnahmen: One-Click-Grants mit Ablauf. Messen Sie Time-to-Access, um sicherzugehen, dass Sie helfen – nicht hindern.

5) Wie beweisen wir Auditoren, dass unser Modell funktioniert?

Mit drei Artefakten: (a) Rollenvorlagen (Design), (b) unveränderliche Zugriffs-/Aktionslogs (Betrieb), (c) Quartals-Zertifizierungsberichte (Überwachung). Zusammen zeigen sie Design, Operation, Oversight – das Audit-Dreieck.

Dieser Artikel dient der Information und ist keine Rechtsberatung. Passen Sie RBAC- und Datenzugriffs-Policies gemeinsam mit Rechts- und Security-Teams an Branche und Rechtsraum an.