Wenn Sie in Europa verkaufen – oder Verträge verwalten, die EU-Personen betreffen – beginnt die Bewertung auf Kundenseite immer häufiger mit einer einzigen Frage: Wo liegen die Daten? 2025 beschleunigen Antworten, die EU-Datenresidenz, strenge DSGVO-Kontrollen und nachweisbare Audit-Trails betonen, nicht nur das Procurement – sie verkürzen Sales-Zyklen spürbar. Für Legal, Finance und IT ist „in Deutschland gehostet“ ein starkes Vertrauenssignal: Es impliziert klare Rechtslage, strenge Aufsicht und geringeres Risiko grenzüberschreitender Übermittlungen.

Dieser Artikel zeigt, warum ein DSGVO-orientiertes, in Deutschland gehostetes Contract Lifecycle Management (CLM) Ihnen schneller Abschlüsse bringt, wie eine belastbare Sicherheitsarchitektur aussieht und wie Sie eine pragmatische 30-60-90-Tage-Migration planen. Außerdem erhalten Sie eine Due-Diligence-Checkliste für Einkauf und InfoSec.

Warum „in Deutschland gehostet“ Vertrauen signalisiert

1) Eindeutige Datenresidenz. Hosting in Deutschland liefert eine saubere Story für DPIAs und Lieferantenbewertungen: Personenbezogene Daten verbleiben in der EU unter deutscher Gerichtsbarkeit. Das reduziert jurische und operative Reibung bei internationalen Transfers und vereinfacht Subunternehmer-Offenlegungen.

2) Strenge Aufsicht & Standards. Deutsche Aufsichtsbehörden sind für konsequente Auslegung datenschutzrechtlicher Grundsätze bekannt. Für Käufer bedeutet das: Anbieter mit Betrieb in Deutschland müssen hohe Erwartungen an Transparenz, Zweckbindung und Sicherheit erfüllen.

3) Psychologie im Einkauf. Datenstandort dient häufig als Frühfilter. „EU-gehostet (DE)“ verkürzt Diskussionen und spart Wochen juristischer Abstimmungen – im Gegensatz zu Architekturen mit Nicht-EU-Rechenzentren oder komplexen Transfermechanismen. Weniger Reibung = höhere Win-Rates, niedrigere Sales-Kosten.

4) Einfachere Narrative gegenüber Kunden & Auditoren. „Verschlüsselt in Ruhe/Übertragung, verarbeitet in Deutschland, mit vollständigen Zugriffsprotokollen“ ist leichter zu vertreten als ein Flickenteppich aus Regionen und Ausnahmen.

Fazit: Deutschland-Hosting ist kein Compliance-Freifahrtschein – auch andere Standorte können DSGVO-konform sein. Aber es senkt wahrgenommenes Risiko und macht die Due-Diligence-Story kürzer, klarer und überzeugender.

Die Sicherheitsarchitektur, die Vertrauen wirklich verdient

Der Standort ist nur eine Schicht. Entscheidend ist, wie die Plattform Vertraulichkeit, Integrität und Verfügbarkeit täglich durchsetzt.

Verschlüsselung in Übertragung & Ruhe. TLS 1.2+ flächendeckend; starke Cipher; HSTS; Perfect Forward Secrecy. At Rest: moderne AES-256-Verfahren, Key-Management mit HSM/KMS, Hüllverschlüsselung, Schlüsselrotation, Trennung von Aufgaben.

Feingranulare RBAC (rollenbasierte Zugriffskontrolle). Vertragsarbeit involviert Legal, Sales, Procurement, Finance. Ein vertrauenswürdiges CLM steuert Berechtigungen auf Workspace-, Ordner-, Vertrags- und sogar Klausel-/Feld-Ebene. Beispiele:

-

Legal editiert Klauseln; Sales schlägt Redlines vor; Finance liest Preisinhalte; externe Partner sehen nur freigegebene Abschnitte.

-

Temporäre, ablaufende Links; nur-Lesen-PDFs mit Wasserzeichen für externe Kanzleien.

MFA/2FA & SSO. Enterprise-SSO (SAML/OIDC) plus MFA-Richtlinien pro Gruppe/Gerät; IP-Allowlists, Geräte-Checks, Sitzungs-Timeouts.

Audit-fähige Protokolle. Jede Aktion ist zuordenbar: Wer hat welchen Vertrag angesehen, welche Klausel geändert, welche API exportierte was – und wann. Protokolle sind manipulationssicher, durchsuchbar, exportierbar (z. B. SIEM) und unterliegen Ihrer Aufbewahrungspolitik.

Datenminimierung & PII-Hygiene. Feldmaskierung, automatische Erkennung personenbezogener Daten in Anhängen, Redaktions-Workflows vor externer Freigabe.

Hochverfügbarkeit & Resilienz. Redundante Speicherung, Point-in-Time-Recovery, getestete DR-RTO/RPO, dokumentierte Backup-Verschlüsselung. Vertrauen braucht Uptime, nicht nur Kryptografie.

Transparenz bei Subprozessoren. Lebende Liste inkl. Standort & Rolle; vertragliche Absicherung (DPA/AVV mit allen); Change-Management mit Vorab-Benachrichtigung.

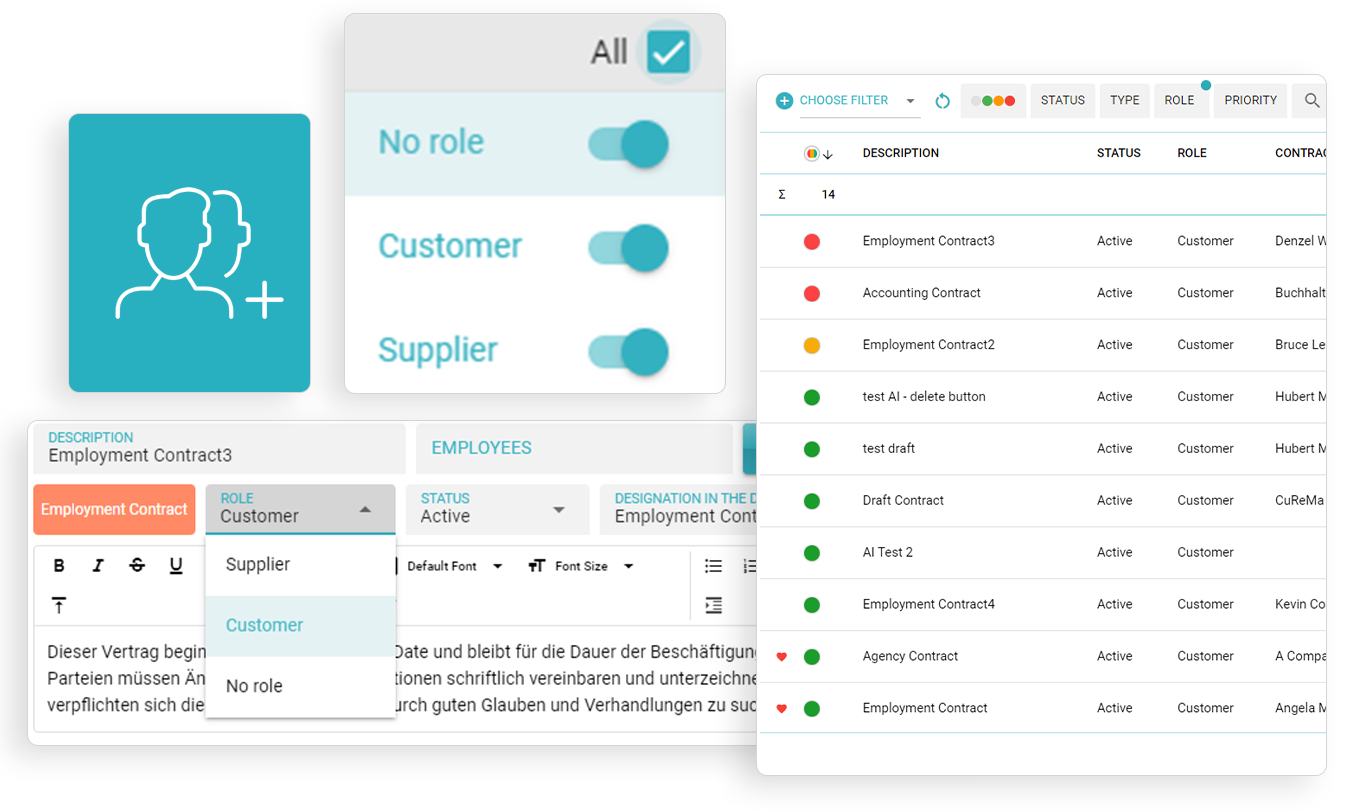

Role-Based Grouping

Easily reach related contracts based on the role.

Group and also list your "no-role" contracts.

Due-Diligence-Checkliste für Procurement & InfoSec

Geben Sie diese Punkte an die Prüfteams – das beschleunigt die Freigabe.

Datenresidenz & DPA/AVV

-

Exakte Hosting-Region(en), Failover-Regionen; verlässt irgendein Datum (inkl. Logs/Metriken) die EU?

-

Data Processing Addendum (DPA) / Auftragsverarbeitungsvertrag (AVV) mit Zweck, Datenkategorien, Aufbewahrung/Löschung, Sicherheitsmaßnahmen, Subprozessor-Liste.

-

Kontaktwege für Betroffenenrechte & Incidents.

-

Mechanismen für internationale Transfers (idealerweise nicht nötig bei vollständigem EU-Hosting; andernfalls SCCs + ergänzende Maßnahmen).

Zugriffsprotokolle & Aufbewahrung

-

Log-Schema (Akteur, Aktion, Objekt, Zeitstempel, IP, Client).

-

Aufbewahrungsoptionen & Exportformate (CSV/JSON/SIEM).

-

Nachweis der Unveränderlichkeit/Manipulationserkennung.

Integrationen (SSO, E-Signatur, ERP/CRM)

-

SAML/OIDC-Support; SCIM für User-Lifecycle.

-

E-Signatur-Provider mit EU-Rechenzentren; qualifizierte Signaturen bei Bedarf.

-

CRM/ERP-Konnektoren (z. B. Salesforce, Dynamics, SAP) mit Feld-Mapping und Rechtevererbung.

Sicherheitsmanagement & Zertifizierungen

-

Schwachstellenmanagement-Rhythmus, externe Pen-Tests, Responsible-Disclosure.

-

Aussagen/Reports zu ISO 27001/27018, SOC 2 Type II o. ä., Mappings zu DSGVO Art. 32.

Contract Audit

Reach the related contract with a click.

Search and download (CSV format). Pro Version

Fallstudie (illustrativ): Compliance als Wettbewerbsvorteil

Ein mittelständischer Hersteller (DACH) litt unter langen Sicherheitsprüfungen: 4–6 Wochen Verzögerung waren üblich. Nach Umstieg auf ein in Deutschland gehostetes, DSGVO-First-CLM veränderte sich das Bild:

-

Security-Review-Zeit von ~28 auf ~9 Tage, dank standardisiertem DD-Paket (DPA, Subprozessoren, RBAC-Plan, Log-Exports).

-

Redlines in Datenschutzklauseln um 35 % reduziert – die Standard-DPA wurde schneller akzeptiert.

-

Win-Rate bei Enterprise-Deals um 8–10 % QoQ gestiegen.

-

Interne Effizienz: SSO + RBAC → nahezu keine „falschen Augen“; Finance bekam Read-only Zugriff auf Preisklauseln; Procurement teilte nur-Lesen-Abschnitte mit Lieferanten.

Diese Zahlen sind beispielhaft, das Muster ist real: Weniger Unsicherheit im Datenhandling = mehr Zeit für Business-Wert statt Risikodebatten.

30-60-90-Tage-Migrationsplan (pragmatisch)

Tage 0–30: Validieren & vorbereiten

-

Inventarisieren & klassifizieren. Quellen erfassen (DMS-Shares, E-Mail-Anhänge, E-Signatur-Vaults); taggen nach Gegenpartei, Wert, Verlängerungsdatum, PII.

-

DPIA & DPA/AVV angleichen. Hosting (DE) & Subprozessoren dokumentieren.

-

Identität legen. SSO, MFA und Basis-Rollen (Legal, Sales, Procurement, Finance, Extern) einrichten.

-

Pilot-Import. 200–500 Verträge laden; Suche, Klausel-Extraktion, Logs testen.

-

Sicherheits-Artefakte. Architekturdiagramme, Log-Beispiele, Backup/DR-Summary bündeln.

Tage 31–60: Operationalisieren

-

Bulk-Import & Normalisierung. Rest migrieren; Benennung, Metadaten, Ordner-Taxonomie standardisieren.

-

Klauselbibliothek & Playbooks. Kanonische Varianten (Haftung, Datenschutz, Preisgleitklauseln) + Redline-Guides.

-

Workflows. Templates für NDA, MSA, SOW; Genehmigungspfade; Reminder für Fristen/Verlängerungen.

-

Training. Rollen-spezifisch; „Alles in 60 Sekunden finden“ für Sales/Finance.

Tage 61–90: Optimieren & integrieren

-

Integrationen. CRM/ERP & E-Signatur; SCIM-Provisionierung.

-

Monitoring & KPIs. Durchlaufzeit, rechtzeitige Renewals, Aging; Protokolle ins SIEM exportieren.

-

Governance. Aufbewahrungs- & Löschrichtlinien, quartalsweise Access-Reviews.

-

Kundennarrative. Website/Proposals aktualisieren: „Hosted in Germany“, „vollständige Zugriffsprotokolle“, „EU Data Residency“, Link zur DPA/AVV.

ROI messen: Vertrauen als Umsatztreiber

Klassische CLM-ROI-Argumente betonen interne Effizienz. Wichtig – aber für regulierte Branchen gilt: Vertrauen multipliziert den Effekt:

-

Kürzere Sales-Zyklen. Jede gesparte Prüfungswoche bringt Umsatz früher ins Haus.

-

Höhere Abschlussquoten. Weniger Drop-Off, wenn Risiken früh und klar adressiert sind.

-

Geringere Rechtskosten. Weniger individuelle Datenschutz-Anpassungen.

-

Bessere Renewals. Klare Logs & Fristen-Reminder verhindern Pannen und Strafzahlungen.

-

Audit-Readiness. Fragen zu „wer hatte wann Zugriff?“ lassen sich in Minuten belegen – ohne Chaos.

Wenn Sie Deutschland-Hosting, starkes RBAC, MFA und vollständige Logs belegen können, wird Vertrauen zum echten Wettbewerbsvorteil.

Schlussfolgerung

Ein DSGVO-First, in Deutschland gehostetes CLM ist nicht nur ein Compliance-Häkchen – es ist Go-to-Market-Strategie. Durch klarere Due Diligence, transparente Datenresidenz und harte Sicherheitskontrollen entfernen Sie Reibung, die Deals bremst. Kombiniert mit einem disziplinierten 90-Tage-Rollout und messbaren KPIs führt genau das, was Auditoren lieben, zu schnelleren Käufen.

1) Was ist der Unterschied zwischen EU-gehosteten und EU-eigenen Anbietern?

EU-gehostet beschreibt Ort & Kontrolle der Verarbeitung (z. B. deutsche Rechenzentren). EU-eigen meint Eigentums-/Kontrollverhältnisse des Unternehmens. Beides kann das Risikoprofil beeinflussen. Viele Käufer priorisieren Hosting, weil es direkt Transfers betrifft; Eigentum wird über Governance, Subprozessoren und Vertragsklauseln bewertet.

2) Kann eine nicht in Deutschland gehostete Lösung dennoch DSGVO-konform sein?

Ja. Die DSGVO schreibt kein Deutschland-Hosting vor. Deutschland-Hosting vereinfacht jedoch DPIAs und reduziert Bedenken zu internationalen Übermittlungen oder Zugriffen nicht-europäischer Stellen – oft führt das zu schnelleren Freigaben und weniger Redlines.

3) Wie unterstützen audit-fähige Logs Compliance & Untersuchungen konkret?

Umfassende Protokolle zeigen wer was wann woher tat. Sie belegen Verantwortlichkeit (Art. 5/24 DSGVO), unterstützen Incident-Response und liefern Beweise für interne Untersuchungen oder Behördenanfragen. Praktisch sinkt die Zeit für „Wer hat das gesehen?“ von Tagen auf Minuten.

4) Was sollte unser DPA/AVV für eine CLM-Plattform enthalten?

Mindestens: Verarbeitungszwecke, Datenkategorien & Betroffene, Aufbewahrungs-/Löschprozesse, TOMs, Subprozessor-Liste inkl. Standorte, Incident-Benachrichtigung, Unterstützung bei Betroffenenrechten, rechtliche Grundlage/Transfermechanismus (idealerweise obsolet bei vollem EU-Hosting). Klare DPAs/AVVs verkürzen Verhandlungen dramatisch.

5) Wie schützt ein DSGVO-First-CLM Schlüssel & Secrets?

Achten Sie auf Hüllverschlüsselung mit dediziertem KMS/HSM, strikte Aufgabentrennung, regelmäßige Rotation, Least-Privilege-Zugriff. Schlüssel dürfen nie mit den verschlüsselten Daten liegen; Produktions-Secrets-Zugriffe sind zu protokollieren, zu überprüfen und an „Break-Glass“-Prozesse gebunden.

Dieser Artikel dient der allgemeinen Information und stellt keine Rechtsberatung dar. Ziehen Sie bei DSGVO-Fragen stets Ihre Rechtsabteilung hinzu.